当掲示板規約

魏志倭人王IT研究所

ネットセキュリティブログ

bleepingcomputer.com

Malwarebytesフォーラム

Avast 日本語版 サポートフォーラム

SANDBOXIEに関する『新』Forum

マルウェアなんでも雑談掲示板

1076783「Petya」亜種(Petyaとは無縁という説が浮上しているNot Petya) - 管理人です

2017/06/28 (Wed) 23:41:56

http://www.security-next.com/083190

(引用)

同マルウェアは、Windows端末において「マスターブートレコード(MBR)」と「マスターファイルツリー(MFT)」を暗号化し、コンピュータを利用できなくするランサムウェア。

あらたに登場した亜種は、「WannaCrypt」と同様に攻撃グループ「Shadow Broker」が4月に公開した「EternalBlue」を利用。「Windows」における「SMBv1」処理の脆弱性「MS17-010」を悪用し、ネットワーク経由で感染を拡大する。Re: 「Petya」亜種, - 管理人です

2017/06/28 (Wed) 23:44:43

http://www.security-next.com/083236

(引用)

ランサムウェア「Petya」の亜種が、欧州を中心に拡大している問題で、メールを利用した感染活動を複数のベンダーが確認している。Re: 「Petya」亜種, - 管理人です

2017/06/28 (Wed) 23:48:32

http://ascii.jp/elem/000/001/506/1506948/

(引用)

マカフィーでは、今回発見された亜種は、これまでに解析した検体において、WannaCryが使用した ETERNALBLUE (MSの脆弱性:CVE-2017-0145を突いて感染を広げるツール) に加えて、Windows端末のリモートからの管理に使用される管理共有と WMIC (Windows Management Instrumentation Command-line) の仕組みを利用してマルウェアの実行を試みるように感染機能が強化されていることが確認できており、既に対応しています。Re: 「Petya」亜種, - 管理人です

2017/06/29 (Thu) 00:04:16

https://syobon.jp/2017/06/28/petya-ransomware-spread-in-the-europe-ukraina/

(引用)

今回のPetyaはウイルス対策ソフトで検知されることを逃れるため、偽のMicrosoft署名を使う、ペイロードをXOR暗号化してウイルス対策ソフトで検知されにくくするような工夫が施されています。Re: 「Petya」亜種, - 管理人です

2017/06/29 (Thu) 07:36:46

https://twitter.com/hashtag/petya

https://twitter.com/ntsuji

https://twitter.com/kaspersky_japan

https://blog.kaspersky.co.jp/schroedingers-petya/16695/

Kasperskyブログ

https://blog.kaspersky.co.jp/new-ransomware-epidemics/16631/

https://www.jpcert.or.jp/magazine/acreport-wincommand.html

攻撃者が悪用するWindowsコマンド(2015-12-02)

*

「AppLocker」に脆弱性--「Windows」マシンのあらゆるアプリが実行可能になるおそれ

https://japan.zdnet.com/article/35081775/

https://japan.zdnet.com/article/35103415/

(引用)

Petyaには、感染者のユーザー名とパスワードを盗むためのトロイの木馬も隠されているという。

Microsoftは、世界的流行を受けてあらゆるWindows OSに対するパッチをリリースしたが、脅威インテリジェンス企業Anomaliによると、これを適用して更新したコンピュータでも感染する恐れがあるという。Petyaは、「Office」文書によっても感染を拡大できるためだ。別の脆弱性を利用して、WannaCryのようにワームホールと組み合わせるという。

Re: 「Petya」亜種, - 管理人です

2017/06/29 (Thu) 08:17:16

http://blog.trendmicro.co.jp/archives/15339

http://blog.trendmicro.co.jp/archives/15353

実態を掴むのは未だ困難

Re: 「Petya」亜種, - 管理人です

2017/06/29 (Thu) 08:22:30

さて北河拓士氏情報によると、、、

https://twitter.com/kitagawa_takuji

(引用)

UKのPetya被害者のブログ。Windows10で、6月の更新をフルに適用していて、McAfeeのAVを入れて、SMBv1を無効にしていたが、Petyaに感染してしまった。

http://colsec.blogspot.jp/2017/06/petya-outbreak-june-27th.html … (←ブログは消えている)

---------------------

↑

ウクライナのPetya被害者の主張が真実であればWannaCry対策を実装しているPCであっても、現時点では楽観視できない、という恐ろしい状況に陥っていることになる。

Re: 「Petya」亜種, - 管理人です

2017/06/29 (Thu) 13:12:43

興味深い(というか政治的、軍事的攻撃だった可能性がある)

http://jp.techcrunch.com/2017/06/29/20170628analysts-think-petya-ransomware-was-built-for-targeted-destruction-not-profit/Re: 「Petya」亜種, - 管理人です

2017/06/29 (Thu) 15:44:47

マカフィーがランサムウェア「Petya」を緊急解説

http://ascii.jp/elem/000/001/507/1507325/

Re: 「Petya」亜種, - 管理人です

2017/06/29 (Thu) 15:46:48

Re: 「Petya」亜種, - 管理人です

2017/06/29 (Thu) 16:47:34

https://www.ipa.go.jp/security/ciadr/vul/20170628-ransomware.html

↑

全然参考にならんなあ、、、、

(IPA万歳マンセ~しているのは駄wSP爺大先生くらいのものだ)Re: 「Petya」亜種, - 管理人です

2017/06/30 (Fri) 07:51:39

http://ascii.jp/elem/000/001/507/1507845/

ランサムウェアではなくて、破壊が目的の「ワイパーである」説が強くなってきていますね。

(引用)

【ウィリアムズ氏は、Nyetyaは「複数の拡散手法を採用した初めてのマルウェア」だと説明し、MS17-010のパッチが適用済みのマシンにもほかの手法で攻撃を試みる点が悪質だと語った】

---------------------------------------------------------

↑

深刻だなと思います。Windows Updateの「MS17-010のパッチが適用済み」PCでも安心できないという説が裏付けられているかと思いますね。

---------------------------------------------------------

さらに以下、非常に興味深い

(引用)

【初期感染の方法はこうだ。MeDocのアップデートを実行すると、ユーザーPCの「%TEMP%」フォルダへ実行ファイル「perfc.dat」がドロップ(ダウンロード)される。このperfc.datは、「感染したマシンのデータ暗号化(データ破壊)」と「他のマシンへの感染拡大」の、両方の機能を持つ。システムを起動不能にする前に、Nyetyaはまず他のマシンへの感染拡大を図る。手始めに、メモリからユーザーの認証情報(ログインIDとパスワード)の抽出を試みる。次に、NetBIOSを使ってネットワーク内にある他のマシンを見つけ、TCP 139/445番ポートが開いているかどうかをスキャンする。このポートが開いていれば、自身(perfc.dat)のコピーを相手先マシンに送り込み、正規のWindows管理ツール(PsExec、Windows WMI)と先ほど抽出した認証情報を使って、相手先マシン上でperfc.datを起動させる。これが企業や組織のネットワークで、入手した認証情報がシステム管理者のものであれば(つまり相手先マシンでも管理者権限があれば)perfc.datが起動してしまうので、Nyetyaは一気にネットワーク内に拡散することになる。 】Re: 「Petya」亜種, - 管理人です

2017/06/30 (Fri) 08:10:40

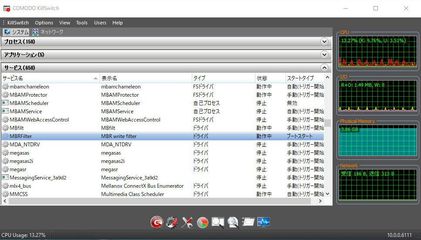

https://gblogs.cisco.com/jp/2016/10/mbrfilter-html-2/

MBRフィルター

Re: 「Petya」亜種, - elirks

2017/06/30 (Fri) 10:18:32

MBRフィルターをブートキット・ルートキット除けにインストールしてみました。インストールはリンク先の動画のとおりです。ダウンロードして解凍して【MBRFilter.inf】を右クリック -> インストール(I)を選択

MBRフィルターをブートキット・ルートキット除けにインストールしてみました。インストールはリンク先の動画のとおりです。ダウンロードして解凍して【MBRFilter.inf】を右クリック -> インストール(I)を選択

◇アンインストールの仕方

①レジストリエディタで以下へ行きます

HKLM\System\CurrentControlSet\Control\Class\{4d36e967-e325-11ce-bfc1-08002be10318}

以下の値のみ削除 [他の値は決して削除しない]

値の名前 : UpperFilters 値のデータ : partmgr edevmon diskpt MBRFilter

②PC再起動

③再起動後 C:\Windows\System32\drivers\MBRFilter.sys を手作業で削除Re: 「Petya」亜種, - 管理人です

2017/06/30 (Fri) 13:47:04

elirksさん、ありがとうございます。「流石」の一語であります^^)。

レジストリエディタなどを使えるuserさんであれば本toolは選択肢になりますね。そこまでの自信が無いというuserの場合は、やはり取扱が容易?なReboot Restore RXの方が簡単かなと感じます。いずれにせよ、MBRに手を加えるわけですからEaseUS todo backup的なsoftwareでバックアップ自作し、いつでもバックアップデータからrestoreできるよう下準備が必要かと思いますよね。

❷思い出すのはKasperskyのユージン・カスペルスキーさんがコメントしていた言葉。一昔前、MBRなどを攻撃する手法が流行していた時期がありウイルス対策ソフトvendorも対処法を自前で持っていたもののMBRを攻撃する攻撃方法は簡単なものではなくて、いつの間にか下火になっていったとのこと。そのためウイルス対策ソフトvendorもMBR保護機能を実装した製品を出荷しなくなっていった(軽視しはじめたという趣旨)のだといいます。ところが近時、MBRへの攻撃など活発化してきて、ウイルス対策ソフトvendorも「忘れかけていた?」MBR保護テクの再開発(というか機能実装作業)に追われることになってしまったというEpisode。ユージンさんは「さりげなく」Kaspersky製品はMBR保護も忘れることなく「テクを磨いてきましたよーん」とappealしていましたけどね(藁)。

❸管理人はPetyaの検体は入手しておりませんので分かりませんが

↓

comodo internet security(あるいはcomodoのfirewall単体&Defence+)であればPetyaの攻撃が開始した段階、例えば

→ 【MeDocのアップデートを実行すると、ユーザーPCの「%TEMP%」フォルダへ実行ファイル「perfc.dat」がドロップ(ダウンロード)される】

↑

この辺りでDefence+(HIPS)が作動して水際でブロックするんじゃないかと妄想しています。「壁紙」と同じレベルのKin愚soft ISを愛用しているような知恵袋userこそせめてcomodoのfirewall単体(HIPS有効設定)を組み合わせて使えば「なんとか」助かるんじゃないかなと。勿論「駄wSP爺」大先生が愛用しているWindows DefenderやMSEのような「出来損ない」ウイルス対策ソフトを使っている場合も、マイクロソフト禁制、、、、じゃなくて「謹製」のfirewallに拘ることなくcomodoのfirewall(HIPS有効)と組み合わせて使えばWindows Defenderで検知できなくてもcomodoのfirewallに実装されているDefence+(HIPS機能)でブロックできるんじゃないかなと予想しています。100%確実とまでは言い切れませんが、でもWindows Defender+マイクロソフトfirewallという「やめておいたほうが、、」という組み合わせでPCを防御するくらいであれば、Windows Defender+comodoのfirewall(Defence+有効)の組み合わせの方が「遥かに」防御水準は上がるはずです(分かる人は、分かっている)。

Kasperskyであれば「システムウオッチャー」機能でブロック

でも、一番「簡便」な防御テクはReboot Restore RXだと思うんですけどねえ、、、。

❹本件Petya攻撃の発端(の一つの可能性が極めて高いとされている)ウクライナの「MeDoc」自身が自社製品のアップデートに関するサーバーが感染陥落の上、攻撃サーバーとして機能したことを認めて謝罪しているといいます(現在は404not found状態で確認はできませんが)

↓

【感染源の新たな可能性に、ウクライナの会計ソフトベンダーMeDocのソフトウェア更新機能が挙げられている。MeDocは27日にウェブサイトで、「自社のサーバがウイルス攻撃を行い、謝罪する」との短いコメントを掲載した】 https://japan.zdnet.com/article/35103435/

まさか会計ソフトMeDocのアップデートをするためにサーバーにアクセスしたら「攻撃」されただなんてね。一般userは、予想だにしない出来事だったはずです。バッファロー製ルーターのサーバーが感染陥落していた「水飲み場」攻撃を彷彿とさせる内容だなと。この手の攻撃レベルをも「防御」できるウイルス対策ソフト製品って、そんなに存在していないはず。だからこそ「ウイルス対策ソフト製品なんて、みんな同じようなもんだ」としたり顔で言ってはいけないと思っているわけです。この点でReboot Restore RXを使っていたとしても、会計ソフトのアップデートを実行するわけですから「普通であれば」Reboot Restore RXを一旦「停止」の状態とし、会計ソフトのアップデートを行いOSに改変を加えてからReboot Restore RXを「有効設定」し、新しいベースラインを設定してPCの運用を開始すると思うんですね。こうなればPetyaの攻撃をブロックできません。

なんとも難しい問題です。

Re: 「Petya」亜種(カスペルスキー社は「NotPetya」と命名 - 管理人です

2017/06/30 (Fri) 14:00:31

http://news.mynavi.jp/news/2017/06/30/078/

Bleeping ComputerがPetya(Not Petya)対策を公開しています。現時点であれば効果あるはずですが、攻撃者たちはBleeping Computerを見ていますのでPetyaアップデートにて「ワクチン対策」を講じられてしまえば、再び「泥沼化」だと思いますけどね。Re: 「Petya」亜種(Petyaとは無縁という説が浮上している) - 管理人です

2017/06/30 (Fri) 14:07:15

http://www.sankei.com/photo/daily/news/170628/dly1706280005-n1.html

なんと「チェルノブイリ原発」発電所にまで被害は及んでいるという。非常に恐ろしい。

(引用)

【米マイクロソフトの基本ソフト(OS)「ウィンドウズ」と接続できなくなり、原発の放射線監視システムが自動から手動に切り替わったと明らかにした。システムは正常に稼働中という。タス通信などが報じた】

Re: 「Petya」亜種(Petyaとは無縁という説が浮上している) - 管理人です

2017/06/30 (Fri) 14:10:07

Bit Defenderは防御できている(だそうです)。

以下、ソフトバンクグループから

https://bitdefender.bbssonline.jp/news/170629.html

http://www.excite.co.jp/News/release/20170629/Dreamnews_0000155758.html

Re: 「Petya」亜種(Petyaとは無縁という説が浮上している) - 管理人です

2017/06/30 (Fri) 14:18:11

https://blog.kaspersky.co.jp/expetrpetyanotpetya-is-a-wiper-not-ransomware/16707/

(引用)

つまり、被害者に対して示されたランダムな文字列では、攻撃者は復号情報を抽出できません。結果として被害者も、このインストールIDを使って暗号化されたディスクを復号することはできません。

これが意味するものは何か?第1に、被害に遭って身代金を支払ったとしても、データが戻ってくることはありません。第2に、ExPetrの攻撃が金銭目的ではなく破壊行為にある、という説の裏付けとなります。Re: 「Petya」亜種(Petyaとは無縁という説が浮上しているNot Petya) - 管理人です

2017/06/30 (Fri) 22:39:21

話題のMBR破壊型ワームランサムウェアの内部構造を紐解く

http://www.mbsd.jp/blog/20170630.htmlRe: 「Petya」亜種(Petyaとは無縁という説が浮上しているNot Petya) - 管理人です

2017/07/01 (Sat) 06:56:37

http://www.nttdata.com/jp/ja/news/information/2017/pdf/NTTDATA_petya_report.pdf

日本で最大規模のセキュリティ人材を抱えているNTTによる解析Re: 「Petya」亜種(Petyaとは無縁という説が浮上しているNot Petya) - 管理人です

2017/07/01 (Sat) 07:06:58

http://www.jiji.com/jc/article?k=000000027.000021207&g=prt

Petyaには2つの特徴がある(以下引用)

❶CVE-2017-0147の脆弱性を悪用するエクスプロイトEternalBlue(WannaCryが使用したのと同じエクスプロイト)を利用して、ネットワーク内での感染拡大を試みる点

❷マルウェアのバイナリにリソースとして埋め込まれた別の実行可能ファイルを使用し、認証情報を窃取する点です。後者の実行ファイルはDLLで、%TEMP%ディレクトリにドロップされ、rundllで実行されます。このツール自体はMimikatzと呼ばれる既知のオープンソース・ユーティリティと同様に、マシンのメモリからハッシュ、パスワード、その他のセキュリティ関連の有益な情報を窃取する機能を備えています

*

https://www.google.co.jp/url?sa=t&rct=j&q=&esrc=s&source=web&cd=21&ved=0ahUKEwjhyYfiyebUAhVBNpQKHYjlCOIQFgijATAU&url=https%3A%2F%2Fwww.jpcert.or.jp%2Fresearch%2F20160628ac-ir_research.pdf&usg=AFQjCNH73MV21WU8rRQ_IrQc-HsC908tCQRe: 「Petya」亜種(Petyaとは無縁という説が浮上しているNot Petya) - 管理人です

2017/07/05 (Wed) 06:43:38

http://d.hatena.ne.jp/Kango/20170627/1498584138

現時点での纏めブログRe: 「Petya」亜種(Petyaとは無縁という説が浮上しているNot Petya) - 管理人です

2017/07/05 (Wed) 20:32:16

https://www.symantec.com/connect/ja/blogs/petya

【シマンテック公式ブログ

Petya ランサムウェアの猛威: 現時点で知っておくべきこと

Petya ランサムウェアが、複数の国で大規模な組織に被害をもたらしています。】

Copyright © 1999- FC2, inc All Rights Reserved.