当掲示板規約

魏志倭人王IT研究所

ネットセキュリティブログ

bleepingcomputer.com

Malwarebytesフォーラム

Avast 日本語版 サポートフォーラム

SANDBOXIEに関する『新』Forum

マルウェアなんでも雑談掲示板

1075966Zoek.exe v5.0.0.1 - 管理人です

2016/09/15 (Thu) 01:04:40

注意

注意

zoek.exeのダウンロード先であったweb siteが消滅したようです。理由は分かりません。暫定的ですがここからzoek.exeをダウンロードされてください

↓

---------------------------------------

http://download.bleepingcomputer.com/smeenk/zoek.exe

----------------------------------------

マルウエアの検出と除去に大きな威力を発揮しているのがZoek.exe v5.0.0.1

簡単に、その使い方を紹介(At your OWN risk)

Hijack thisも組み込まれているのが特徴で詳細なlogを作成できる点に大きな魅力がある。logを見てfixスクリプト(codeと呼ばれている)自作も可能だし、なによりすばらしいのはブラウザハイジャッカーにブラウザhome pageを改竄された場合、ブラウザをアンインストールすることなく「デフォルト」のブラウザ状態に簡単にできる点である。

Re: Zoek.exe v5.0.0.1 - 管理人です

2016/09/15 (Thu) 01:13:44

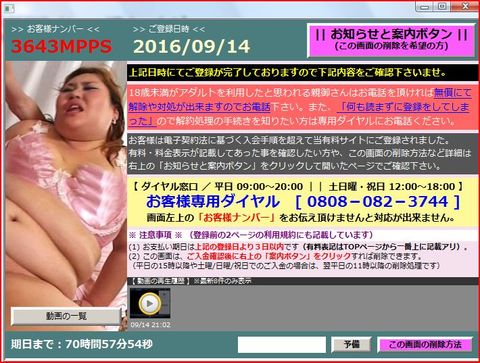

asa-seven.com/ ← 検体入手先

asa-seven.com/ ← 検体入手先

Toolを学ぶにはワンクリウエアが一番簡単かつ、勉強になるので今回もワンクリウエアを使います。

Zoek.exeは必ず「管理者権限」で起動させること。

scanは、実はさまざまな「コマンドcode」があり、書き込みもできるし、選択することもできれば、1番から4番までのメニューからscanを選ぶことも可能。今回は1番から4番までのメニューの中から「3番」を選択する。

Re: Zoek.exe v5.0.0.1 - 管理人です

2016/09/15 (Thu) 01:18:50

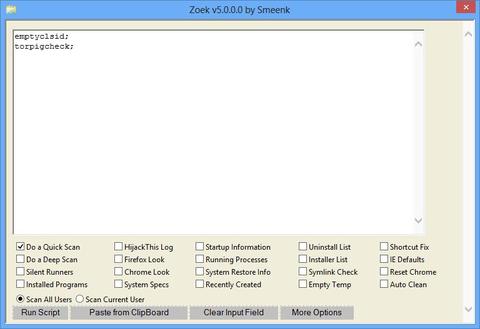

Zoek.exeのコンソール画面

scanをより豊富にするためのチェックボックスがある。あるいは「空欄」に自作のscanコマンドを入力しても良い。

チェックボックスに何もチェックを入れず、さらに空欄に自作scanコマンドも未入力のままで「Run Script」をクリックすると1番から4番までのメニューが表示される。

Re: Zoek.exe v5.0.0.1 - 管理人です

2016/09/15 (Thu) 01:35:56

3番を選択するとDeep scanオンリー(自動削除機能を選択しない場合はscanだけ)。

Zoek.exeのlogは膨大なので一部だけ抜粋すると

----------------------------------------------------

====== C:\Users\Windows Script Perden nen\AppData\Roaming ======

2016-09-14 12:02:08 -------- d-----w-

C:\Users\Windows Script Perden nen\AppData\Local\asdat

2016-09-14 12:02:08 12140598A24BCFB65597D01DE044F901 696418 ----a-w- C:\Users\Windows Script Perden nen\AppData\Local\asdat\3643MPPS.exe

==== Startup Registry Enabled ======================

[HKEY_USERS\S-1-5-21-114335241-451106317-3397992227-1000\Software\Microsoft\Windows\CurrentVersion\Run]

"webasdat"="C:\Users\Windows Script Perden nen\AppData\Local\asdat\3643MPPS_.exe"

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run]

"webasdat"="C:\Users\Windows Script Perden nen\AppData\Local\asdat\3643MPPS_.exe"

O4 - HKCU\..\Run: [webasdat] "C:\Users\Windows Script Perden nen\AppData\Local\asdat\3643MPPS_.exe"

***

さらにRegistry Finderやccleanerも駆使(FRST.exeもそうだし当Zoek.exeも悪性のレジストリの全てを網羅的に検出するわけではないのでその他のToolも駆使する必要があるという意味で)して[HKEY_CURRENT_USER\Software\Webasdat]"userid"="3643MPPS"を見つけること。

以上が悪質なファイル、レジストリである。これをZoek.exeで削除する。

ファイルやフォルダを削除する場合のパラメーターは「;f」

レジストリを削除する場合のパラメーターは「;r」

削除をする場合は「必ず」システム復元ポイントを自作するコマンドを書き込むこと=createsrpoint;

----------------------------------------------------

{fixスクリプト(Fix code)は以下}

createsrpoint;

C:\Users\Windows Script Perden nen\AppData\Local\asdat;f

[HKEY_USERS\S-1-5-21-114335241-451106317-3397992227-1000\Software\Microsoft\Windows\CurrentVersion\Run];r

"webasdat"=-;r

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run];r

"webasdat"=-;r

[HKEY_CURRENT_USER\Software\Webasdat];r

"userid"=-;r

(これが削除するためのcode。これをZoek.exeの空欄に貼り付けて「Run Script」をクリックすると削除が始まる)

-----------------------------------------------------

削除結果は以下

↓

==== System Restore Info ======================

2016/09/15 0:53:03 Zoek.exe System Restore Point Created Successfully.

==== Registry Fix Code ======================

Windows Registry Editor Version 5.00

\Software\Microsoft\Windows\CurrentVersion\Run]

"webasdat"=-

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run]

"webasdat"=-

[HKEY_CURRENT_USER\Software\Webasdat]

"userid"=-

==== Deleting Files \ Folders ======================

"C:\Users\Windows Script Perden nen\AppData\Local\asdat\2.dat" deleted

"C:\Users\Windows Script Perden nen\AppData\Local\asdat\886FKP8S.exe" deleted

"C:\Users\Windows Script Perden nen\AppData\Local\asdat\886FKP8S_.exe" deleted

"C:\Users\Windows Script Perden nen\AppData\Local\asdat\bg.jpg" deleted

"C:\Users\Windows Script Perden nen\AppData\Local\asdat" deleted

==== C:\zoek_backup content ======================

C:\zoek_backup (files=37 folders=29 8824340 bytes)

==== EOF on 2016/09/15 at 0:53:37.42 ======================

(Zoek.exeの場合はフォルダのみを削除対象化しても、フォルダの内容物であるファイル全部も削除できる特徴がある。よってファイルをいちいち削除指定しなくてもフォルダを特定し削除対象化すれば一網打尽的に内容物ファイル全部を処理できる。)Re: Zoek.exe v5.0.0.1 - 管理人です

2016/09/16 (Fri) 00:57:37

(あくまでもZoek.exeの説明をするための検証です。実際の感染解決手法とは若干異なります、それを考慮の上、読んでくださいネ)

---------------------------------------

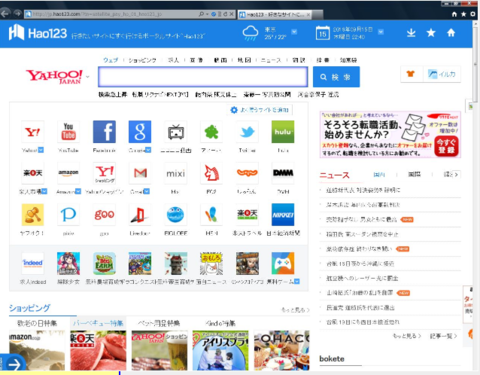

hao123=ブラウザハイジャッカーに感染しブラウザのhome page設定を改竄された場合を実例としてZoek.exeを考えてみる。

*

これはAdw cleanerの検査logであるがFirefoxが改竄されていることがlogから分かる

↓

***** [ Webブラウザ ] *****

検出済みFirefox設定: [C:\Users\Windows Script Perden nen\AppData\Roaming\Mozilla\Firefox\Profiles\qn1eg6v3.default\prefs.js] - "browser.startup.homepage" - "hxxp://jp.hao123.com/?tn=satellite_pay_hp_01_hao123_jp"

*****

もちろんIEも同様に改竄されている。

(写真はIEが改竄された様子)

Re: Zoek.exe v5.0.0.1 - 管理人です

2016/09/16 (Fri) 01:07:24

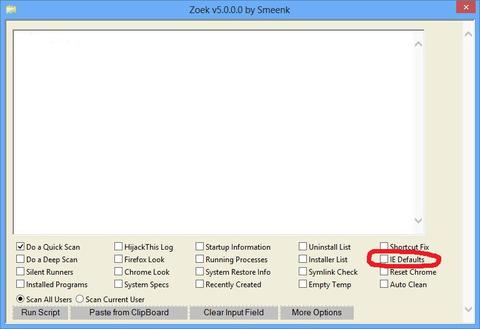

そこでhao123に改竄されてしまったIEを「簡単」にデフォルト設定に修復してしまう方法を紹介。

Zoek.exeを「管理者権限」で起動

↓

写真を見てほしいがZoek.exeのコンソール画面の「More Options」をクリックすると豊富な選択肢が表示されるはず。そのメニューから「IE Defaults」に☑を入れてほしい。

↓

そして「Run Script」をクリックするだけ

(実は空白欄にコマンドを書き込んでもOKなのだが、なぜか管理人環境だと、IEの設定をデフォルトにするコマンドを入力してからRun scriptするとバグ発生し作業完了できないのだ)。

-----------------

一応コマンドを書いておくとIEをデフォルト設定に修復するコマンドは

iedefaults;

Re: Zoek.exe v5.0.0.1 - 管理人です

2016/09/16 (Fri) 01:15:33

IEをデフォルト設定にできていることを示すlog

---------------------------------------------------

==== Set IE to Default ======================

Old Values:

[HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Main]

"Start Page"="http://jp.hao123.com/?tn=satellite_pay_hp_01_hao123_jp"

[HKEY_CURRENT_USER\SOFTWARE\Microsoft\Internet Explorer\SearchScopes]

"DefaultScope"="{4C8AD715-F1AC-4A2E-9278-B6CDD860918F}"

New Values:

[HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Main]

"Start Page"="http://go.microsoft.com/fwlink/?LinkId=69157"

[HKEY_CURRENT_USER\SOFTWARE\Microsoft\Internet Explorer\SearchScopes]

"DefaultScope"="{0633EE93-D776-472f-A0FF-E1416B8B2E3A}"

==== All HKLM and HKCU SearchScopes ======================

HKLM\SearchScopes "DefaultScope"="{E9410C70-B6AE-41FF-AB71-32F4B279EA5F}"

HKLM\SearchScopes\{E9410C70-B6AE-41FF-AB71-32F4B279EA5F} - https://www.google.com/search?trackid=sp-004-752&q={searchTerms}

HKCU\SearchScopes "DefaultScope"="{0633EE93-D776-472f-A0FF-E1416B8B2E3A}"

HKCU\SearchScopes\{012E1000-F331-11DB-8314-0800200C9A66} - http://www.google.com/search?q={searchTerms}

HKCU\SearchScopes\{0633EE93-D776-472f-A0FF-E1416B8B2E3A} - http://www.bing.com/search?q={searchTerms}&src=IE-SearchBox&FORM=IE8SRC

HKCU\SearchScopes\{4C8AD715-F1AC-4A2E-9278-B6CDD860918F} - http://www.google.co.jp/search?hl=ja&q={searchTerms}&lr=lang_ja

HKCU\SearchScopes\{B5EF1AD1-1F72-4EFA-BF02-B3503A6C443B} - No_Url_Value

HKCU\SearchScopes\{E9410C70-B6AE-41FF-AB71-32F4B279EA5F} - No_Url_Value

Re: Zoek.exe v5.0.0.1 - 管理人です

2016/09/16 (Fri) 01:20:57

Firefox

Chrome

これらが改竄された場合もZoek.exeを使えば「デフォルト」設定に修復が可能(非常に容易にである)。従来、Firefoxなどが改竄された場合、一旦アンインストール+再インストールを行うなど処理が大変であったけれど、Zoek.exeのブラウザデフォルト修復機能を使えば、簡単に回復できる(原則論)

------------------------------

なぜ原則論と注意書をしたかというと、実際は「hao123ショートカット」やリンクなどもすべて削除しておかないと、一旦修復できたブラウザを「あっというまに」再感染させることが可能だからである。そこに注意が必要だ。

Firefoxのブラウザ改竄をデフォルトに修復するコマンドは以下

ffdefaults;

-----------------------------

(修復されていることが分かる)

↓

==== FireFox Fix ======================

Deleted from C:\Users\Windows Script Perden nen\AppData\Roaming\Mozilla\Firefox\Profiles\qn1eg6v3.default\prefs.js:

user_pref("browser.startup.homepage", "http://jp.hao123.com/?tn=satellite_pay_hp_01_hao123_jp");

user_pref("browser.newtab.url", "about:newtab");

Added to C:\Users\Windows Script Perden nen\AppData\Roaming\Mozilla\Firefox\Profiles\qn1eg6v3.default\prefs.js:

user_pref("browser.startup.homepage", "about:home");

user_pref("browser.newtab.url", "about:newtab");

==== Firefox Start and Search pages ======================

ProfilePath: C:\Users\Windows Script Perden nen\AppData\Roaming\Mozilla\Firefox\Profiles\qn1eg6v3.default

user_pref("browser.startup.homepage", "about:home");

user_pref("browser.newtab.url", "about:newtab");

==== Firefox Extensions Registry ======================

[HKEY_LOCAL_MACHINE\Software\Mozilla\Firefox\Extensions]

"{20a82645-c095-46ed-80e3-08825760534b}"="C:\Windows\Microsoft.NET\Framework\v3.5\Windows Presentation

Foundation\DotNetAssistantExtension" [2016/04/10 01:12]Re: Zoek.exe v5.0.0.1 - 管理人です

2016/09/16 (Fri) 01:33:16

Chromeのデフォルト修正コマンドは

↓

chrdefaults;

-----------------------------------

==== Reset Google Chrome ======================

C:\Users\Windows Script Perden nen\AppData\Local\Google\Chrome\User Data\Default\Preferences was reset successfully

C:\Users\Windows Script Perden nen\AppData\Local\Google\Chrome\User Data\Default\Secure Preferences was reset successfully

C:\Users\Windows Script Perden nen\AppData\Local\Google\Chrome\User Data\Default\Web Data was reset successfully

C:\Users\Windows Script Perden nen\AppData\Local\Google\Chrome\User Data\Default\Web Data-journal was reset successfully

Copyright © 1999- FC2, inc All Rights Reserved.